auひかりを最大限に活かす宅内LAN設計|IoT・テレワーク・ゲームを"セグメント分離"でトラブルゼロにする方法

📋 この記事でわかること

- auひかりのホームゲートウェイ(HGW)がIoT・テレワーク・ゲームを「同じ空間」に詰め込んでいる理由と、その本当のリスク

- 機種別(BL900HW / BL1500HW / BL3000HM / BL4000HM)のVLAN・セグメント分離能力の違い

- 「セグメント分離なし」の状態で実際に起こりうる被害を、ネットワーク設計目線で具体的に解説

- auひかりでセグメント分離を実現する、現実的で最もコスパのいい構成の結論

「auひかりを契約したらとりあえず使えてる、ま、いいか!」

・・・で放置してるご家庭、実はすごく多いんですよ。気持ちはわかります。開通したら繋がるし、速いし、それ以上何かする必要ないじゃないかって。

でも、そのまま使い続けているとじわじわ困る状況が増えてきます。テレワーク中にZoomが急に重くなる、ゲームのPing値が夜になると跳ね上がる、スマートスピーカーやエアコンのIoT機器が増えてきてなんとなく不安になる・・・みたいな。

私はネットワークエンジニアとして12年以上、数百〜数千ノード規模の大規模ネットワーク設計・運用をやってきました。そういう現場では「宅内設計をちゃんとやること」が品質の大前提で、「繋がればOK」なんて発想は最初からありません笑。

この記事では、auひかりを契約した後の「宅内LAN設計」を徹底解説します。IoT・テレワーク・ゲームを"セグメント分離"でトラブルゼロにする方法、機種ごとの対応状況、そして設計的に最もコスパの良い結論まで全部書きます。

難しそうな名前ですが、イメージはシンプルです。

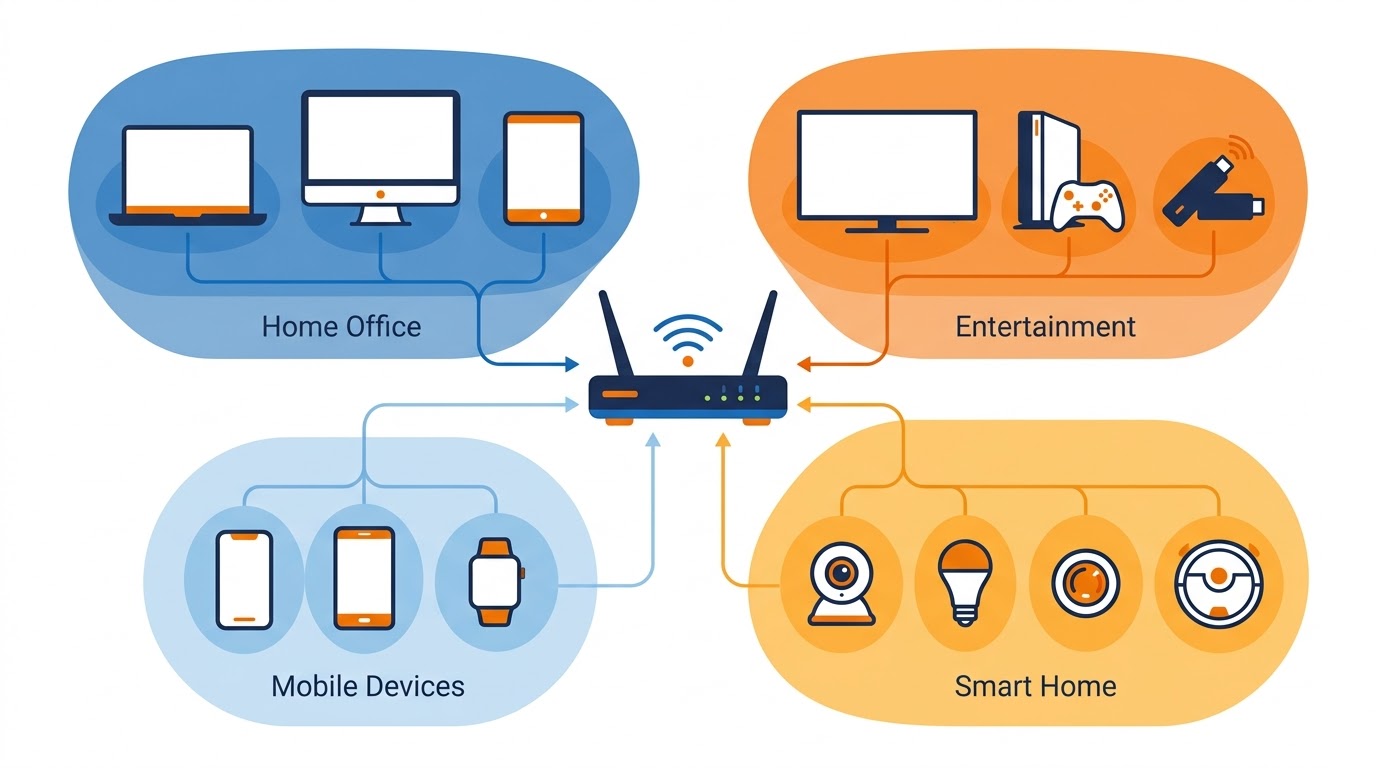

家のWi-Fiに繋がってる機器って、今どのくらいありますか?

ざっと考えるだけで・・・スマホ(家族全員分)、ノートPC、テレワーク用のビジネスPCかモバイル端末、スマートTV、ゲーム機、エアコンのIoTアダプタ、ロボット掃除機、スマートスピーカー、防犯カメラ・・・。2025年の調査では日本の一般家庭のIoT接続機器は平均10台超と言われています。うち、あなたの家は何台ですか?笑

問題はこれらが全部同じネットワーク(同一ブロードキャストドメイン)に繋がっているという現実です。

セグメント分離(ネットワーク分離)とは、このゴチャゴチャした状態を「種類別に部屋を分ける」イメージで整理することです。

図:セグメント分離あり・なしの構成比較(gadgeism.com作成)

プロのネットワーク設計では、これを「VLAN(Virtual LAN)」という技術を使って実現します。VLANとは「論理的な壁を作って、異なる種類の機器が直接通信できないようにする」技術です。大規模案件でも、フロアが違う部署ごとにVLANを分けるのは当たり前中の当たり前なんですよ・・・。

まず自分が使ってるHGW(ホームゲートウェイ)の機種を確認してください。HGWの底面か側面に型番シールが貼ってあります。

auひかりのHGWは現在4世代が混在していて、機種によってセグメント分離できるかどうかが全然違います。これを知らずに「分離できた!」と思ってたら実は全然分離できてない・・・なんてことが普通に起きます笑。

| HGW機種 | Wi-Fi世代 | VLAN/分離 | IoT対応 | 主な対象プラン |

|---|---|---|---|---|

| BL900HW | Wi-Fi 4(802.11n) 最大450Mbps | ❌ VLAN不可 ゲストSSIDなし | ❌ 全機器フラット | 旧1Gプラン |

| BL1500HW/HM | Wi-Fi 6(802.11ax) 最大4.8Gbps | △ マルチSSID 論理分離のみ | △ ゲストSSIDで一部分離 | 1G新規 |

| BL3000HM | Wi-Fi 6E(802.11ax 6GHz) 最大4.8Gbps | ○ マルチSSID メッシュ対応 | ○ | 5G/10G |

| BL4000HM ★2025年12月〜 | Wi-Fi 7(802.11be) 最大10Gbps | ○ マルチSSID EasyMeshメッシュ | ○ | 10G/5G |

💼 エンジニアの知見:現場目線で見たBL900HWの致命的な設計制約

BL900HWは、IEEE 802.1Q(VLANタグ仕様)に対応していません。つまりハードウェアレベルでVLANを切る機能そのものが存在しないんです。

大規模案件で例えるなら、「全部署・全フロアをVLAN 1に突っ込んで全員が同じブロードキャストドメインにいる」状態です。現場でこれをやったら確実に怒られます笑。

※ 企業名・案件規模などの特定情報は記載していません。一般的な大規模NW設計の原則として解説しています。

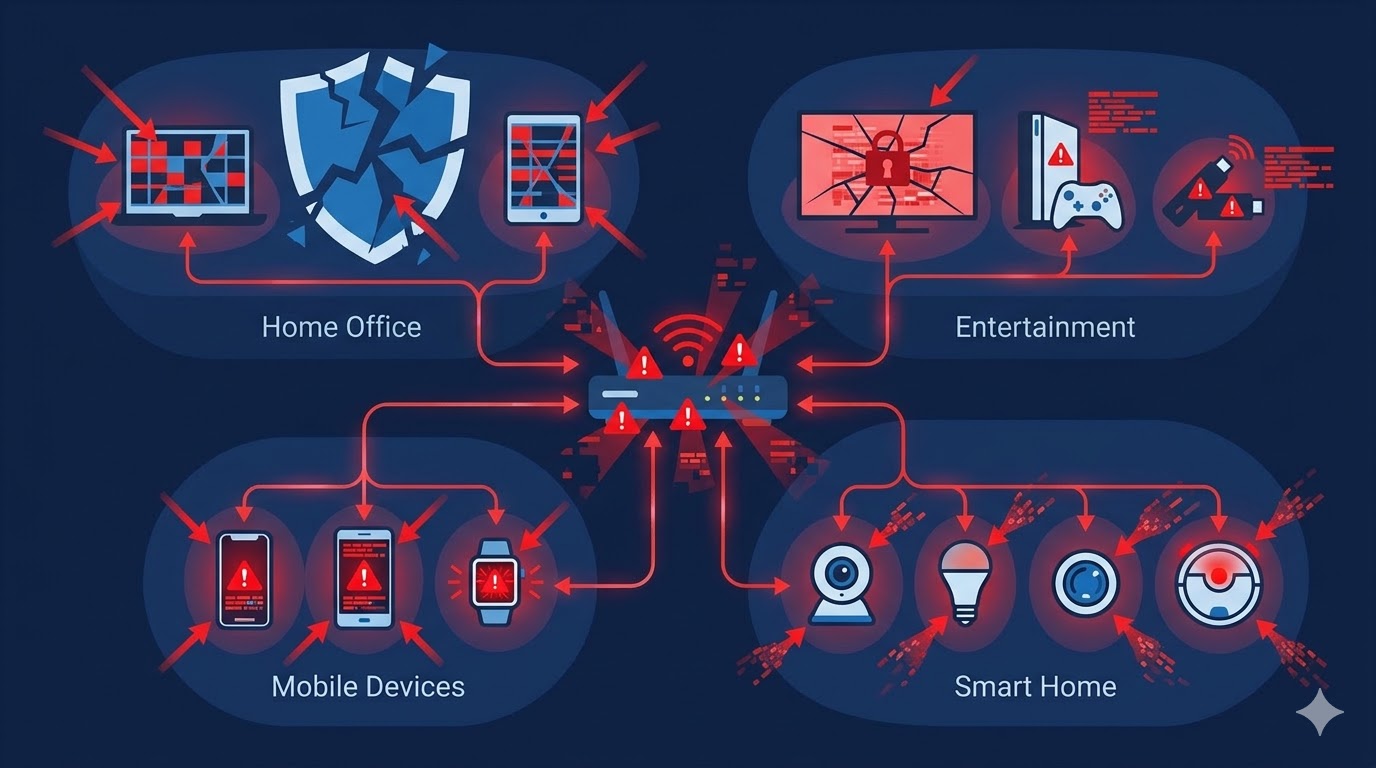

「なんか怖そうなのはわかったけど、実際自分の家で何が起きるの?」という疑問に正直に答えます。

NICTの観測データによると、2024年のサイバー攻撃関連通信のうち約3割がWebカメラやルーターなどのIoT機器を狙ったものです。これ、すごい数字ですよね・・・。

問題はIoT機器が侵害された後の話です。防犯カメラやスマートスピーカーって、ファームウェアの更新が後回しになりがちですよね。特に中国製の格安IoT機器はセキュリティパッチの提供が遅い。で、脆弱性を突かれてマルウェアに感染すると、同じネットワークにいるPCやスマホに対して「ラテラルムーブメント(横展開攻撃)」が可能になります。

セグメント分離されていれば、IoTセグメントが侵害されてもPCセグメントへの通信はACL(アクセス制御リスト)でブロックされます。「壁があるから広がれない」状態を作れる、これが分離の本質です。

これはもっと地味で、でも日常的に起きやすい問題です。

📐 設計計算:ブロードキャスト帯域汚染の実態

ARP(Address Resolution Protocol)は、ネットワーク上の全機器に対してブロードキャストで「〇〇のIPを持ってるのは誰?」と問い合わせるプロトコルです。

デバイス数別ARPブロードキャスト頻度の概算:

- 1台あたり:約1〜5回/分のARPリクエスト発生

- 10台接続時:最大 約50回/分 ≒ 0.83回/秒

- 30台接続時:最大 約150回/分 ≒ 2.5回/秒

- 50台接続時:最大 約250回/分 ≒ 4.2回/秒

ARPブロードキャストに加え、mDNS(マルチキャストDNS:AppleのBonjourやアンドロイドのNSDなどが使用)、IoT機器の探索用UDPブロードキャストも重なります。

→ 30台超のIoT環境では、非力な家庭用ルーターのCPU負荷が上昇し始め、テレワークのZoom・TeamsのQoSが劣化するケースが現実に起きます。

大規模NWでは100〜200台ごとにVLANを切るのが基本設計原則です。スマートホーム化が進む家庭でも「10台の壁」を意識したセグメント設計が、2026年現在の現実解になっています。

「夜になると子供がゲームをするとZoomが重くなる」、これ聞いたことありますよね。原因はシンプルで、同じネットワークセグメント内でゲームの大量UDP通信(低遅延・高頻度パケット)がZoomの音声・映像パケットと帯域を奪い合ってるからです。

本来はQoS(Quality of Service)設定で「Zoomのパケットを優先」すれば解決できますが、BL900HWにはQoS設定も事実上存在しません・・・笑。セグメント分離と組み合わせてQoSを設定できるのは、後述の市販VLAN対応ルーターです。

「BL900HWでVLAN不可ならどうしたらいいんだ」という話ですね。結論から言うと、BL900HWの下に市販のVLAN対応ルーターをぶら下げる「ダブルNAT構成」が現実的な選択肢になります。

ダブルNAT(NAT変換が2重になる構成)には、設計上の注意点があります。正直に書きます。

⚠️ ダブルNAT構成の注意点3選

- BL900HWをブリッジモードにしようとするとIPoEが切れる可能性がある

auひかりはIPoE(IPv6接続)がデフォルトです。BL900HWをブリッジ化するとIPoEが切断されPPPoEへの切り替えが必要になるケースがあります。PPPoEは夜間帯域が混雑しやすいのでおすすめしません。 - UPnP(ポート自動開放)が2重になって設定が複雑になる

ゲーム機やNASのポートフォワードを設定したい場合、BL900HWと市販ルーターの両方でポートマッピングが必要になる場合があります。 - RTT(遅延)が微増する

NAT変換が1回増えることで理論上1〜3ms程度の遅延増加が起きます。FPSゲームの超低遅延を追求する方には微妙に気になるかも・・・。

対処法はシンプルです。市販ルーターをBL900HWのLANポートに繋ぎ、市販ルーターを「ルーターモード」で動作させます(BL900HWはブリッジ化しない)。BL900HWとのDHCP競合を避けるため、市販ルーター側のIPアドレス帯を変えて設計します(例:BL900HWが192.168.0.x、市販ルーターが192.168.1.xとIoT向け192.168.10.xを管理)。

「結局どのルーターを買えばいいの?」という話ですね。エンジニア目線で3つ紹介します。用途・予算・技術スキルで選んでください。

| 製品 | Wi-Fi | VLAN | おすすめ対象 | 価格帯 | 難易度 |

|---|---|---|---|---|---|

| TP-Link Archer AXE5400 (トライバンドWi-Fi 6E) | Wi-Fi 6E(最大5400Mbps) | ○ VLAN・ゲストネットワーク対応 | IoT分離初挑戦・コスパ重視 | 1.5〜2万円 | ★★☆ |

| ASUS RT-AX86U Pro (AiMesh対応) | Wi-Fi 6 | ○ VLAN・IoTネットワーク分離機能搭載 | ゲーム+テレワーク両立・QoS重視 | 2〜3万円 | ★★☆ |

| YAMAHA RTX830 (法人向け家庭転用) | 有線特化(Wi-Fi別途) | ◎ 802.1Q完全対応・ACL自在 | 本格設計・VPN・SOHOオーナー | 3〜5万円 | ★★★ |

一番コスパがいいのはTP-Link Archer AXE5400です。トライバンドWi-Fi 6E対応でゲストネットワーク・IoT分離が直感的に設定できます。2026年3月現在も現行モデルとして流通しており、auひかり+BL900HW環境への追加機器として実績も多いです。私がもし自宅でこの構成だったら、迷わずこれを選んでIoTネットワークを切り離しますね笑。

最新機種(BL1500HW以降)を使っている方は、HGW内蔵のゲストSSID機能でIoT機器を分離することができます。ただし、「ゲストSSID=完全分離」と思い込むと危険です・・・。

📐 設計計算:真のセグメント分離に必要な3要件

真のセグメント分離を実現するためには、以下3つが同時に必要です:

- 別サブネット割り当て

例)メインネットワーク:192.168.1.0/24、IoT:192.168.10.0/24

これがないと「VLAN IDは違っても同一IPセグメント」という状態になりACLが機能しない - デフォルトゲートウェイでのACL設定

IoTセグメント(192.168.10.0/24)→メインセグメント(192.168.1.0/24)の通信をDropするファイアウォールルールが必要。これがないとルーティングで抜け道ができる。 - DNSサーバーの制御

IoT機器が内部DNSでメイン機器のホスト名を名前解決できないよう、DNSフォワーディングを制御するか、IoTセグメントからの内部DNS参照をブロックする

BL900HWやBL1500HWのゲストSSID機能だけでは①はできても②③が不完全なケースがあります。

ゲストSSIDでできることは「クライアントアイソレーション」、つまり同じゲストSSIDに繋がった機器同士が直接通信できなくなることが主なメリットです。でもメインSSIDのPCからゲストSSID上のIoT機器へのアクセスをブロックするACLまでは、家庭用HGWでは設定できないことが多い。

「ゲストSSIDを設定したから安心!」は少し早計で、本当にIoT機器をPCから切り離したいなら、やっぱりVLAN対応の市販ルーターが必要になります。

「最近Matter対応の家電が増えてきたけど、Matter使えば分離とかいらなくなるの?」という質問、来そうなので先に答えておきます。

Matterとは、Amazon・Google・Appleが共同で策定したスマートホーム機器の標準規格です。メーカーをまたいでIoT機器を統一的に制御できるようになる、という触れ込みで2022年から普及が始まっています。

ただ、Matterには「Thread接続」と「Wi-Fi接続」の2種類があります。Thread対応機器はThread Borderルーター経由でIPネットワークに接続する構造のため、ある程度分離しやすい設計になっています。

でもWi-Fi経由でMatterに対応した機器は、普通のWi-Fiに繋がります。セグメント分離の設計課題は何も変わりません。エアコンやスマートカーテンのようなWi-Fi型IoT機器が今後もどんどん増えることを考えると、2026年現在においてもセグメント設計の重要性はむしろ高まっています。

📐 4%ルール換算:セグメント分離の経済的価値

市販VLAN対応ルーターの導入コスト(TP-Link Omada級):約15,000円(1回購入)

4%ルール換算:15,000円 ÷ 0.04 = 37.5万円相当の経済的リスク回避

つまり15,000円の機器投資が、37.5万円相当のリスクに対する保険として機能するということです。

個人情報漏洩・不正アクセス・DDoS踏み台による実被害(ISPからの警告・強制切断・弁護士費用等)は桁違いに高くつきます。

auひかりを契約して月5,610円払い続けるなら、その回線の品質・セキュリティ・安定性を最大化するのが正しい投資判断です。FIRE志向の方ほど「1回の投資で継続的なリスクを下げる」発想が刺さるはずなので、宅内ルーターはケチらないことをおすすめします!

Q. BL900HWのままで「ゲーム用SSID」と「仕事用SSID」を分けることはできる?

BL900HWにはマルチSSID機能がないため、SSIDを複数作ることができません。できるのはSSIDが1つ(または内蔵Wi-Fiオプションをつけた場合の2.4GHz/5GHz個別SSID)だけです。実質的なセグメント分離を行いたい場合は市販ルーターの追加が必須になります。

Q. auひかりのHGWをBL1500HWに無料で交換できる?

BL900HWからBL1500HWへの交換はKDDIに申請する形で可能ですが、無条件無料ではなく費用(3,300円程度)が発生する場合があります。ただし交換によってWi-Fi 6対応+ゲストSSID機能を得られるので、BL900HW環境でWi-Fiの遅さが気になる方には有効な選択肢です。auひかりのMy auページから手続きを確認してみてください。

Q. IoT機器を「ゲストSSID」に繋ぐだけでも意味はある?

意味はあります。ゲストSSIDのクライアントアイソレーション機能により、同一ゲストSSID内のIoT機器同士が直接通信できなくなります。ただし「ゲストSSIDからメインSSIDのPCへの通信を完全ブロック」まではできないことが多いです。セキュリティ意識を高める第一歩としては有効ですが、完全な分離ではないことを理解した上で使いましょう。

Q. ダブルNAT構成にすると速度は落ちる?

基本的にはほぼ影響ありません。NAT処理が1回増えることによる遅延増加は理論上1〜3ms程度で、日常使用では体感できないレベルです。ただし、ポートフォワードの設定が2段階で必要になること(BL900HW側とルーター側の両方)が若干面倒なのは事実です。

Q. BL4000HMはWi-Fi 7対応とのことだが、IoT分離はどのくらい改善された?

BL4000HMは2025年12月から提供開始のauひかり最新HGWです(10G/5Gプラン向け)。Wi-Fi 7(802.11be)対応でトライバンドBE19000構成、Wi-Fi EasyMesh対応でメッシュ環境も整備できます。マルチSSIDによるゲストネットワーク分離もサポートしており、BL900HWに比べてIoT対応は格段に向上しています。ただし「サブネットを完全に分けたACL制御」が必要な本格設計には、やはり市販VLAN対応ルーターとの組み合わせが推奨です。

結論を言います。auひかりの宅内LAN設計で最もコスパよく理想的な構成を実現するには、以下の3ステップが設計的最適解です。

✅ 設計的最適解:3ステップロードマップ

- STEP 1:まず自宅のHGW機種を確認する

BL900HW → STEP 2へ。BL1500HW以降 → ゲストSSIDでIoT機器を仮分離しSTEP 3へ。 - STEP 2:TP-Link Omadaシリーズを1台追加してセグメントを3分割する

「仕事/PCセグメント(192.168.1.x)」「家族セグメント(192.168.2.x)」「IoTセグメント(192.168.10.x)」。BL900HWのLANポートにTP-Linkを接続し、BL900HWはブリッジ化しない(IPoE維持)。 - STEP 3:IoTセグメント→PCセグメントへのACLルールを設定する

TP-Link Omadaの管理画面でファイアウォールルール(IoT→PC方向をDrop)を追加。これで真のセグメント分離が完成。

auひかりの高速・安定した独自回線 + 市販ルーターの細かい設計制御 = 宅内LAN設計の完成形!

「auひかりを契約した後の話」を真剣に考えるのって、実はすごく大事なことなんです。速い回線を引いたのに、宅内の設計がグチャグチャだとその速さを活かしきれない。もったいなさすぎますよね!

auひかりの評価・料金・速度の詳細については→auひかりの基本評価記事(仕様・速度・コスト5段階評価)もあわせてどうぞ。

光回線全体の比較をしたい方は→2026年最新 光回線おすすめ比較記事もご覧ください。

📚 あわせて読みたい

✍️ この記事を書いた人

現役ネットワークエンジニア(業界経験12年)。Cisco・NEC・日立製品を用いた大規模NW構築・運用に従事。数百〜数千ノード規模の大規模案件、コアNW刷新、クラウド接続設計(AWS/Azure)を経験。保有資格:CCNA / 基本情報技術者 / ITIL Foundation / AWS認定クラウドプラクティショナー / Azure Fundamentals AZ-900

本ブログ「gadgeism.com」では、RFC・技術仕様書・12年の実務経験に基づいた格安SIM・光回線の解説を提供しています。